监控系统沦为黑客“肉鸡”的事件频发,本质是大量设备“裸奔”在网络上。要根治这一问题,必须建立一套覆盖网络边界、设备自身、数据链路及持续监控的纵深防御体系。

第一道防线:堵住网络与端口(防扫描)

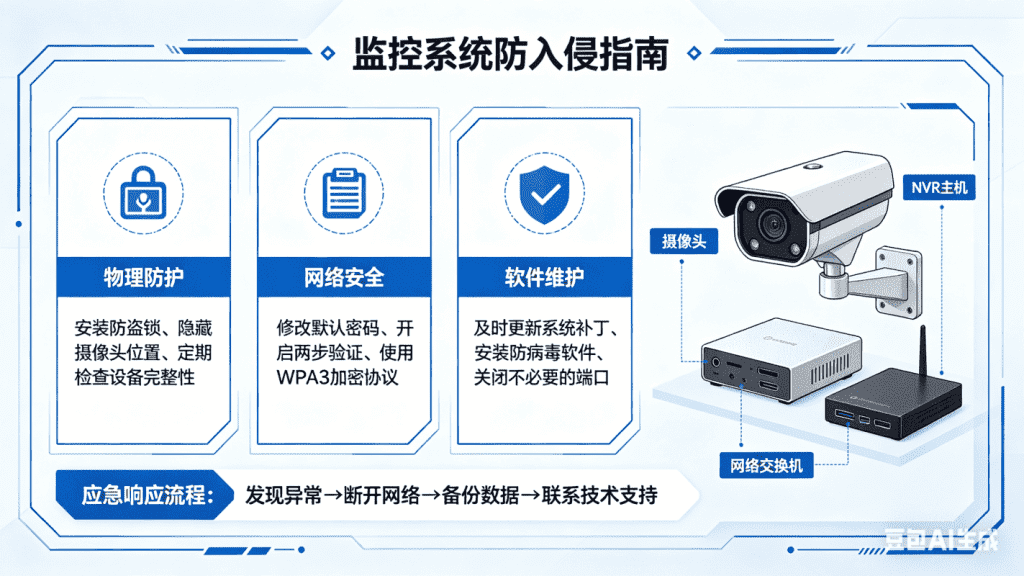

摄像头和录像机(NVR)的默认配置往往是最大的安全黑洞,修复步骤如下:

-

隔离与“隐身”:为监控网络划分独立VLAN或使用物理隔离,确保不与办公网络混用。绝对不要将摄像头直接暴露在公网IP下,远程访问请改用VPN(虚拟专用网络)。

-

修改关键服务端口:立即修改设备的HTTP(默认80)、RTSP(默认554)及Telnet管理端口,改为10000以上的高位端口,避免被自动化扫描工具轻易发现。

-

设置访问白名单:在路由器或防火墙侧配置严格策略,仅允许特定IP(如管理员的办公电脑)访问监控网段。

第二道防线:强化身份与固件(防破解)

绝大多数入侵都是因为弱密码和未修复漏洞:

-

执行强密码策略:必须修改

admin/123456这类出厂默认密码。新密码应至少12位,包含大小写字母、数字和特殊符号。 -

及时更新固件:摄像头厂商会定期发布补丁修复已知漏洞。请登录设备后台检查更新,或联系集成商获取固件。

-

关闭鸡肋功能:如果不需要通过手机APP远程观看,请在后台关闭P2P(点对点连接) 或“云服务”功能,这是过去多起云镜安全事件的入口。

-

开启双重验证:对于支持的管理平台,务必开启短信或验证码验证,增加破解难度。

第三道防线:加密传输与存储(防窃听)

防止视频流在传输中被截获或硬盘被盗后数据泄露:

-

传输加密:在摄像头和录像机配置中,勾选HTTPS或RTSP over TLS选项,避免视频流以明文传输。

-

存储加密:如果设备支持,开启硬盘加密功能。这样即使硬盘被盗,也无法用普通电脑读取视频文件。

第四道防线:主动检测与响应(防潜伏)

即使做了上述加固,仍需具备“发现潜伏者”的能力:

-

部署入侵检测系统:在监控网络的核心交换机旁路部署NIDS(如开源的Suricata),它能识别网络中的异常扫描和恶意连接行为。

-

开启日志审计:确保NVR开启了日志功能,并定期检查是否有异常IP的登录尝试或录像导出记录。

-

引入异常行为分析:对于高安全场景,可考虑部署物联网安全探针。它能建立摄像头的行为基线,一旦摄像头发起非法外联或横向攻击,系统会秒级阻断。

总结

确保监控系统安全的核心原则是:默认不可信,持续在验证。

建议现在就去检查你的监控后台。如果发现未知设备的连接,或者无法确认固件是否最新,说明你的系统可能已存在高危隐患。